Pentesting as a Service: Kontinuierliche Sicherheit neu gedacht

In der sich schnell entwickelnden Bedrohungslandschaft von heute reichen traditionelle Ansätze für Penetrationstests oft nicht aus. Unser Pentesting as a Service (PtaaS) definiert Sicherheitstests neu, indem es Automatisierung, Skalierbarkeit und Echtzeit-Folgenabschätzung nutzt, um unvergleichliche Transparenz und umsetzbare Erkenntnisse zu liefern.

Was wir bieten

Wir bieten automatisiertes und ereignisgesteuertes Penetrationstesting (Pentesting), das kontinuierliche Wachsamkeit und eine ganzheitliche Sicht auf die Sicherheitslage Ihres Unternehmens gewährleistet. Mit unseren Dienstleistungen erhalten Sie Zugang zu:

- Unbegrenztes autonomes Testing

- Interne und externe Pentests

- Externe Asset-Erkennung

- Cloud-Pentests (Azure, AWS)

- Kubernetes-Pentests

- Active Directory (AD) Passwort-Audits

- Phishing-Simulationen

- Echtzeit-Erkenntnisse und Priorisierung

- Identifizierung von Schwachstellen basierend auf tatsächlicher Ausnutzbarkeit und Geschäftsauswirkung.

- Kontinuierliches Risiko-Reporting

- Überwachung, Behebung und Verifizierung von Schwachstellen in Echtzeit, um Ihre Angriffsfläche schnell und effektiv zu reduzieren.

Unsere Erfahrung

Mit über 3.000 aktiven Kunden weltweit haben wir mehr als 165.000 Pentests durchgeführt und etwa 1,5 Millionen Befunde identifiziert. Unsere Expertise ermöglicht es uns, unvergleichliche Präzision und Erkenntnisse zu Ihrer Sicherheitslage zu liefern.

Herausforderungen bei traditionellen Ansätzen

Traditionelle Methoden des Sicherheitstestings versagen oft bei der Bewältigung der dynamischen Natur moderner IT-Umgebungen:

- Einschränkungen beim passiven Scanning:

- Kann die Kombination von Schwachstellen oder deren tatsächliche Auswirkung in einem spezifischen Kontext nicht bestimmen.

- Nur 2% der Schwachstellen werden bis 2025 voraussichtlich ausgenutzt.

- Einschränkungen beim manuellen Pentesting:

- Bietet nur eine Momentaufnahme mit begrenztem Umfang.

- Abhängig von den Fähigkeiten einzelner Pentester und deckt typischerweise nur 5% Ihrer Angriffsfläche ab.

Unser einzigartiger Ansatz

Pentesting as a Service (PtaaS) bietet erhebliche Vorteile gegenüber traditionellen Methoden:

- Vollständige Transparenz: Unbegrenzter Umfang und Häufigkeit der Tests gewährleisten eine vollständige Abdeckung Ihrer Angriffsfläche.

- Präzise Priorisierung: Schwachstellen werden in Live-Systemen bewertet, um ihre tatsächliche Geschäftsauswirkung zu bestimmen.

- Schnellere Behebung: Schnelle Identifizierung und Schließung von Angriffsketten minimieren das Zeitfenster der Verwundbarkeit.

- Messbare ROI: Kontinuierliches Risiko-Reporting liefert klare Metriken zu Ihren Sicherheitsverbesserungen.

Was ist ein Asset?

Ein Asset ist definiert als jede eindeutig identifizierbare Einheit in Ihrer IT-Umgebung, die während unserer Operationen getestet wird. Dazu gehören Server, Laptops, Desktop-Computer, IoT-Geräte, virtuelle Maschinen, Container und mehr. Unser proprietärer Algorithmus gewährleistet Präzision durch Deduplizierung von transienten Assets wie dynamischen IPs oder kurzlebigen Containern.

Vergleich: Traditionell vs. DATAPROTECT Ansatz

| Metrik | Traditioneller Ansatz | DATAPROTECT Ansatz |

|---|---|---|

| Umfang | <1% Abdeckung | 100% Abdeckung |

| Genauigkeit | Nur Schwachstellenberichte | Ausnutzbarkeit verifiziert |

| Nachweis | CVSS-Score | Tatsächliche Geschäftsauswirkung |

| Aufwand | Wochen & Ressourcen | Automatisiert in Minuten |

| Geschwindigkeit | ~8 Monate für /16 Netzwerk | 6 Stunden für /16 Netzwerk |

Warum uns wählen?

Unsere PtaaS-Lösung liefert die Klarheit, Geschwindigkeit und Präzision, die benötigt werden, um der Entwicklung von Bedrohungen voraus zu sein. Durch den Fokus auf tatsächliche Ausnutzbarkeit und Geschäftsauswirkung stellen wir sicher, dass Ihr Unternehmen Schwachstellen effektiv priorisieren und angehen kann.

Definieren Sie Ihre Sicherheitsstrategie mit unserem Pentesting as a Service neu—Präzision, Geschwindigkeit und Transparenz in Ihrer Hand.

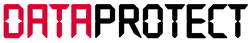

Unser Ansatz deckt nicht nur Scans ab, sondern die gesamte Kill Chain:

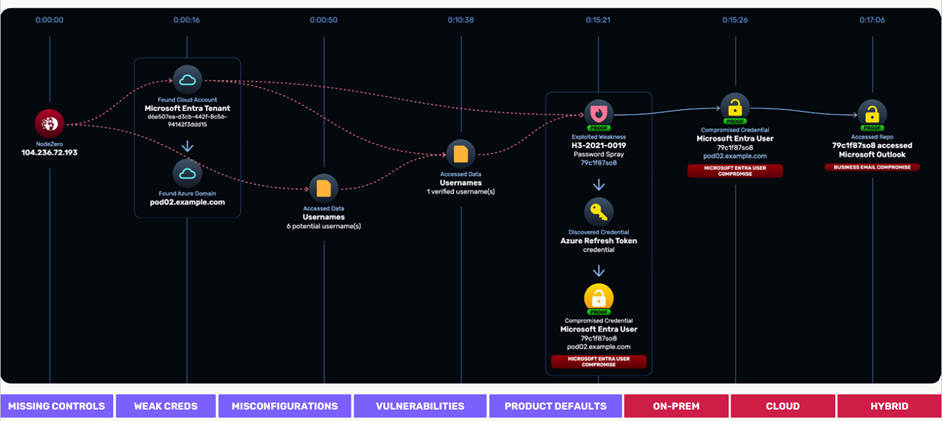

Der Nachweis der Geschäftsauswirkung gibt einen klaren und einzigartigen Einblick in die Priorität der Schwachstellenbehebung:

Der Nachweis der Geschäftsauswirkung gibt einen klaren und einzigartigen Einblick in die Priorität der Schwachstellenbehebung:

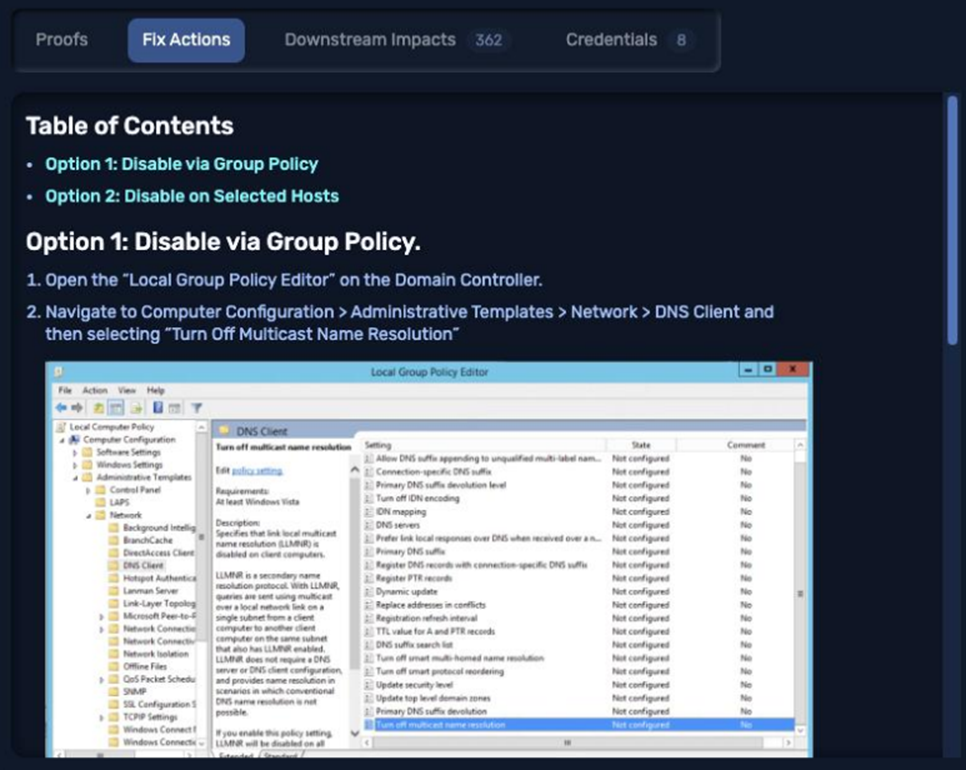

Wir liefern klare Anweisungen zur Schwachstellenbehebung: